本次沙龙主题为“网络空间靶场能力建设”,讨论话题将围绕虚拟化技术、网络仿真技术、试验数据采集与评估技术以及靶场在攻防对抗、安全评估以及培训方面的应用前景等相关话题。

灯塔安全沙龙秉承开放讨论,自由分享的理念,鼓励出席参与者都能分享技术见解和心得,不限分享风格与形式。

本次沙龙活动于2017年10月14日在北京市海淀区逐鹿茶楼举行完毕,以下是来宾在沙龙上的议题汇总。

《网络安全靶场行业现状》:贾若伦

来自国家工业信息安全发展研究中心的贾若伦分享了团队针对全球网络靶场靶场技术发展方向以及商业运营模式。尤其针对美国国家赛博靶场NCR、英国联邦网络试验靶场FCR、日本Starbed、加拿大CASELab等国家级网络靶场研制特点、阶段性成果等进行了深入分析,除此之外也分享了思科CyberRange、Ixia Breaking Point和以色列安全公司Cyberbit等商业化靶场平台的应用领域、商业运作模式等。

《工业网络靶场建设实践》:陶菘

灯塔实验室靶场项目负责人陶松分享了团队在该领域的经验。工控网络靶场方面的ICS/SCADA系统的网络安全是当前研究的一个核心热点问题。针对ICS/ SCADA系统的网络靶场和试验台可作为低成本的ICS/SCADA系统的脆弱性和威胁分析的重要手段。本次沙龙灯塔实验室分享了基于ICS环境的网络靶场建设技术实践经验,包括ICS网络靶场的技术架构、设计原则和实际部署过程中所遇到的问题,并基于该ICS网络靶场所做的应用方向探索。最后介绍了灯塔实验室在接下来的ICS网络靶场建设中所采取的技术架构和设计方案。

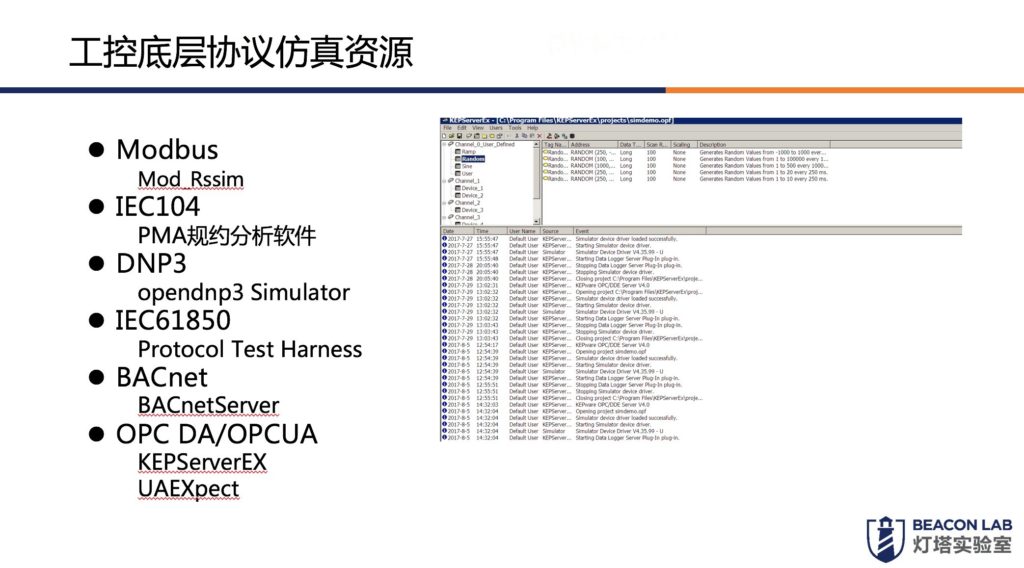

《工业网络靶场资源建设》:雷承霖(Z-0ne)

ICS网络靶场区别与传统网络靶场在于,ICS网络靶场所模拟和仿真的内容主体是以工业为核心单元。本次沙龙灯塔实验室Z-0ne分享了ICS网络靶场在ICS资源建设方面的实践。包括网络资源、工控资源。攻防资源等,在工控资源方面,介绍了ICS网络靶场的物理和虚拟的主流ICS软硬件资源:如遥控终端单元(RTU)、人机界面(HMI)和可编程逻辑控制器(PLC)等真实设备接入组网和虚拟仿真的实现路径。此外,还包括市面上主流的SCADA软件、PLC编程软件、历史数据库等集成。这些工控资源联合网络资源共同构建了大量工业企业环境的场景仿真,如:天然气管网、风电、烟草、供暖、污水处理、路灯、汽车制造等的场景仿真,这些场景结合攻防资源共同构成了目前ICS网络靶场的资源建设。最后介绍了灯塔实验室在接下来的ICS网络靶场建设中针对资源的持续建设思路。

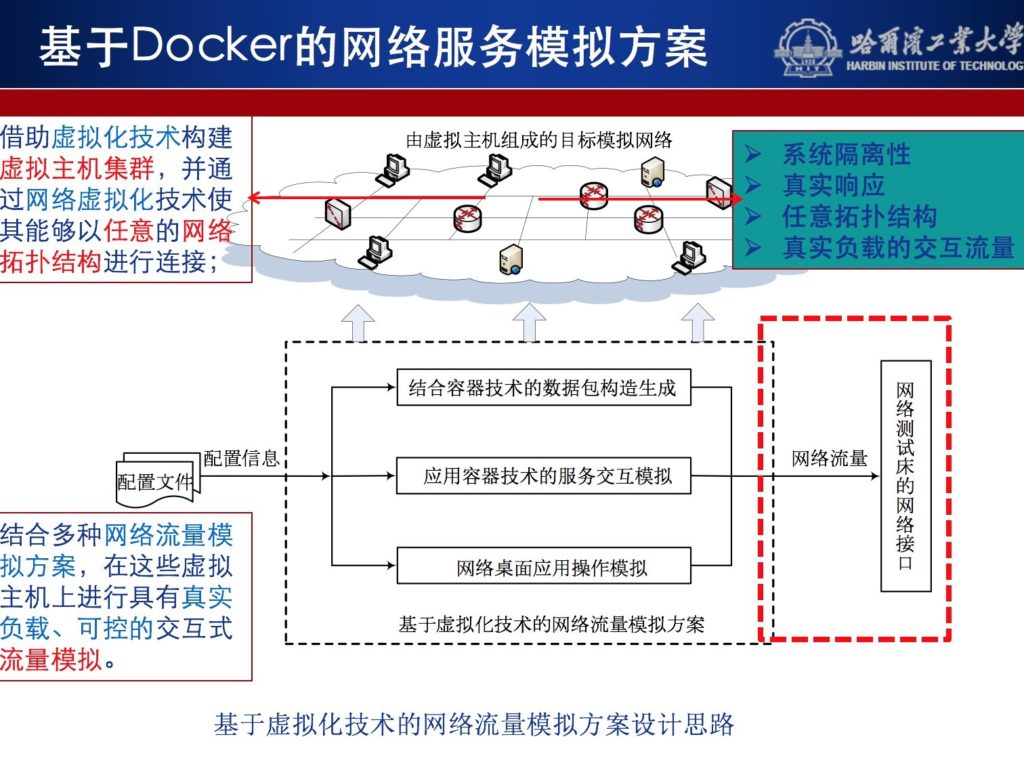

《工控靶场相关技术研究》:刘红日

哈尔滨工业大学(威海)网络技术研究所刘红日博士根据实验室在靶场网络领域的技术研究与突破,从用户行为模拟、网络背景流量模拟、网络服务模拟三个方面与大家分享了研究现状、方法、实现方案以及仿真逼真度评价。另外,还分享了网路靶场与工控靶场的不同应用特点以及关于网络靶场仿真技术在工控靶场中复用的思考。

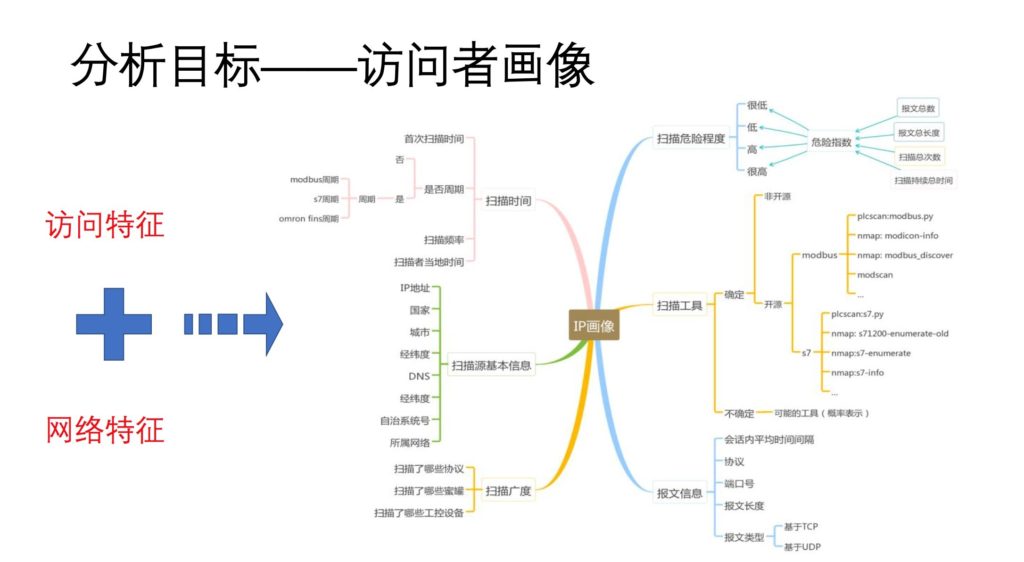

《谛听蜜罐数据分析》:盛川

东北大学谛听团队盛川博士分享了团队在蜜罐数据分析方面的实践,以信息查询、追踪溯源、流量监测三个维度进行分析,分析内容从宏观网络特征到微观访问特征。威胁数据分析从简单的威胁基本数据到IP维度的行为以及工具指纹分析。值得一提的是,谛听团队具备主流工控扫描工具的独特分析方法,并且给出了不同网络扫描工具在通信行为上的不同特征。最后给出了IP威胁画像计算方法以及评级标准。谛听团队的数据分析实践对于靶场平台建设同样具备指导意义。

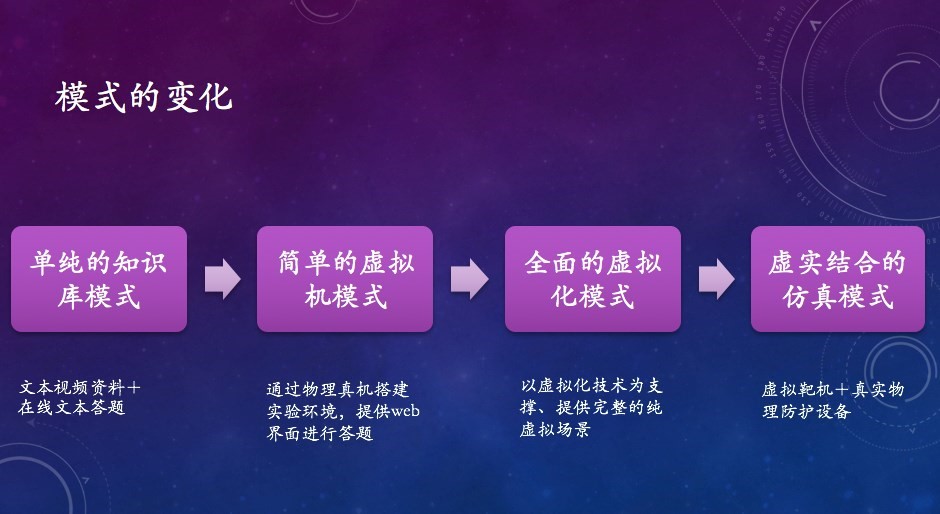

《攻防平台的一些分享》:许雯

来自启明星辰ADLab实验室的研究员许雯根据长期在攻防平台的成果转化经验以及对外客户需求的了解,从需求场景的变化、模式的变化、用户需求与应用场景的变化趋势分享了自己的个人的独到见解。其中提到攻防平台已经从传统学校教育行业培训向行业特定需求的培训过渡,产品模式从虚拟化培训平台向虚实结合的仿真靶场过渡;应用模式从虚拟机模式向虚实结合的仿真模式过渡,最后从培训、比赛、靶场建设对分享主题进行了提炼总结。

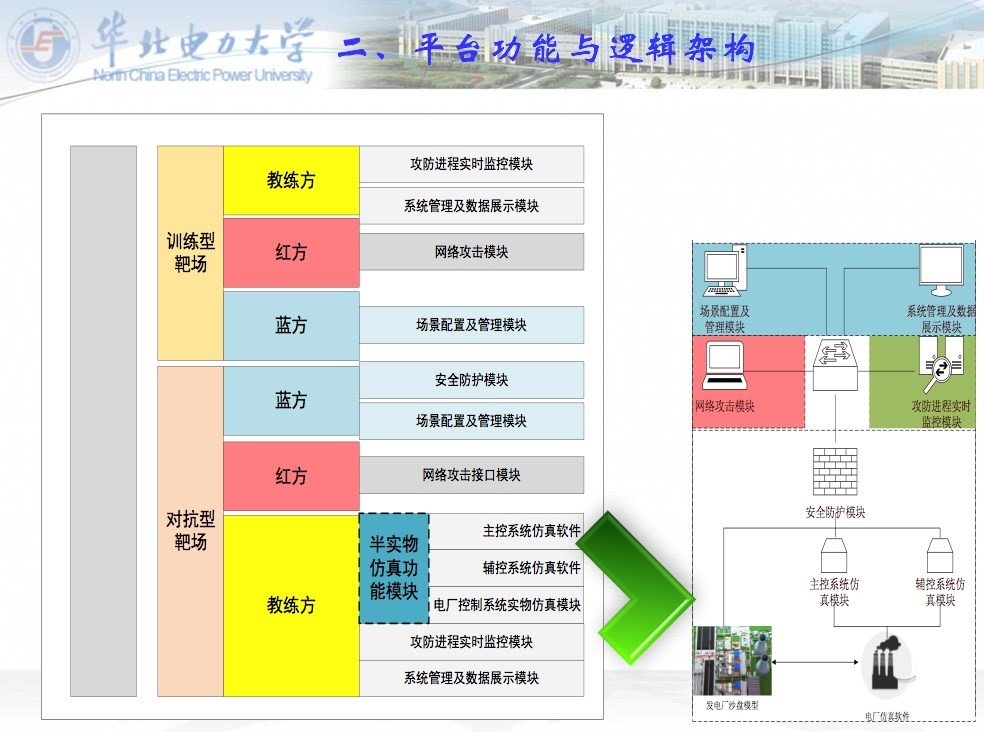

《电厂电力监控系统信息安全攻防测试与仿真演练平台》:苏畅

来自华北电力大学的苏畅老师从电力监控系统攻防演练需求、攻防平台功能与逻辑架构、应用经验分享等方面介绍了华电在工控安全仿真平台的研究思路以及现阶段成果。值得思考的是,华电从使用方式的不同将靶场平台分为训练型靶场以及对抗型靶场,对抗型靶场接入电力专有半实物仿真功能模块,提供给用户接近真实的电力仿真环境。另外该靶场平台中主要包含电力专属的感知监测机制,将工控数据采集、态势感知技术完美应用与仿真演练平台中。该演练平台作为2015、2016EICS+工控系统信息安全攻防竞赛的基础平台,为同为工业控制系统的水务系统及燃气系统信息安全评价与防护提供客观的科学依据。

《另辟巧劲评估工控安全》:罗远兴

北京云网信服信息技术有限公司副总罗远兴从工业控制系统安全评估方面分享了个人以及团队的经验。罗总从工控安全与传统信息安全安服的区别开始,之后谈到了工控安服中最核心的问题——如何保证在测试过程中对业务系统的影响最小化,同时分享了如何获得工业企业客户对安服团队的信任的方法。之后,结合针对轨道交通行业的渗透服务实例讲了如何在技术实施层面通过“巧劲”来突破重重防护的工业网络系统。最红,罗总结合工控安全的经验给靶场建设提出了建设性意见。

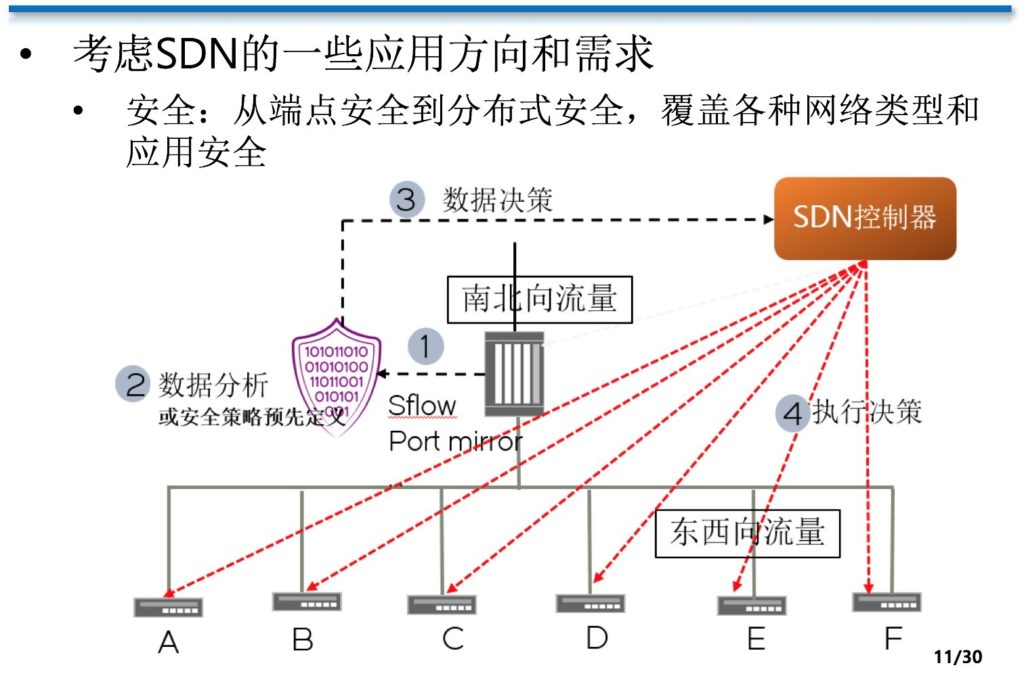

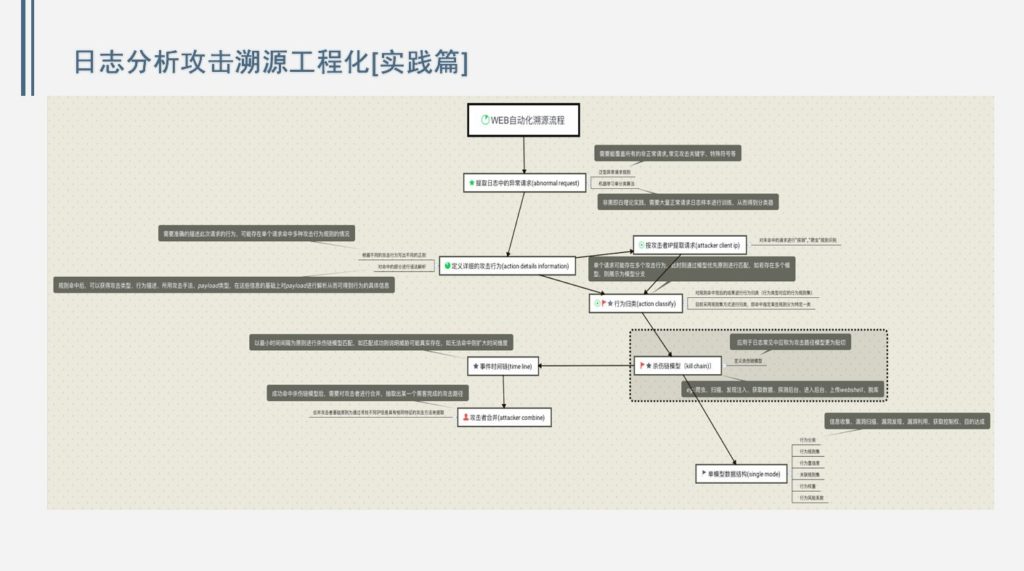

《数据分析与网络安全》:夏杰

安百科技夏杰从信息安全角度分析了个人在日志分析工作中的技术见解。首先从传统日志分析方法的弊端引出日志分析工程化的看法。之后详细讲了日志分析工程化他是如何从探索到实践再到进阶,提出了日志分析平台需要从日志中提取哪些具体指标进行统计、分析及展示能给客户带来最直接的价值。紧接着引出了如何针对日志数据进行攻击溯源的工程化,这部分他谈到了溯源工作能从日志中提取的威胁指标以及如何结合内外威胁情报数据进行关联分析以及如何给数据进行工程化威胁定级。最后,分享了关于数据分析机器学习算法的思考以及靶场平台如何进行日志数据分析的思路。

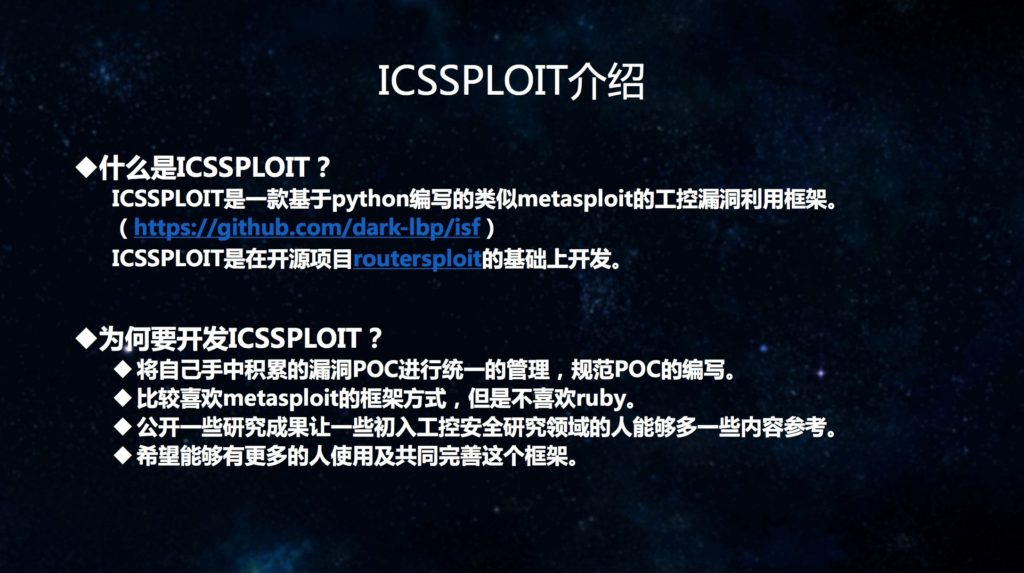

《icssploit介绍及应用》:朱文哲

独立工控安全研究员朱文哲主要从事工业控制设备及软件的漏洞挖掘工作。主攻协议模糊测试及嵌入式系统安全分析。本次沙龙主要分享了个人正在维护的ICSSPLOIT平台。该平台是一款基于Python编写的类似metasploit的工控漏洞利用框架。平台包含了工业控制协议模块、客户端模块、设备扫描模块及漏洞利用模块可方便工控安全研究人员进行漏洞分析以及漏洞验证工作,此外通过将工业控制协议模块与Kitty框架进行结合能够直接利用现有的工业控制协议包格式快速生成具有针对性的测试用例对目标设备及软件进行模糊测试工作。最后,为大家现场演示了如何通过平台进行漏洞挖掘以及漏洞分析。